目录

python_jail" rel="external nofollow noreferrer">7.python_jail

1. Pngenius

编辑

编辑

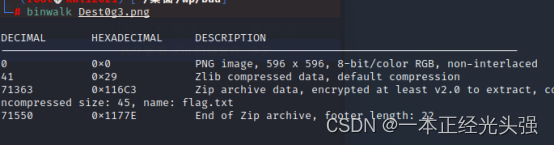

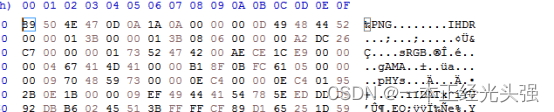

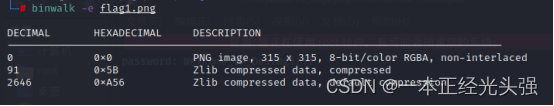

使用kali,binwalk,查看有没有隐藏文件

编辑

编辑

使用foremost分离

发现有个zip解压包,在里面看到加密flag.txt,在外面使用工具看看图片

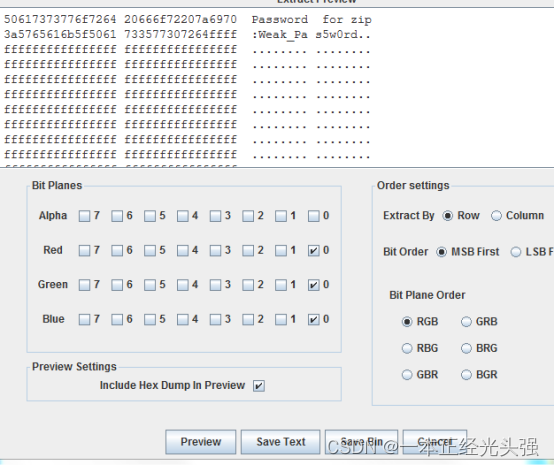

使用stegsolve工具

编辑

编辑

发现是flag.txt密码:Weak_Paf s5w0rd去掉空格

Dest0g3{2908C1AA-B2C1-B8E6-89D1-21B97D778603}

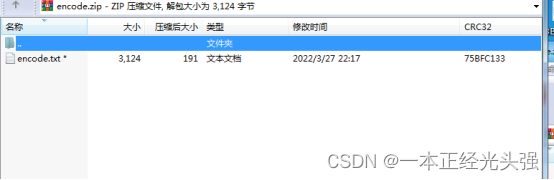

2. EasyEncode

编辑

编辑

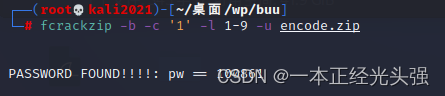

题目只给一个加密文件,压缩包是zip格式,直接使用工具fcrackzip

编辑

编辑

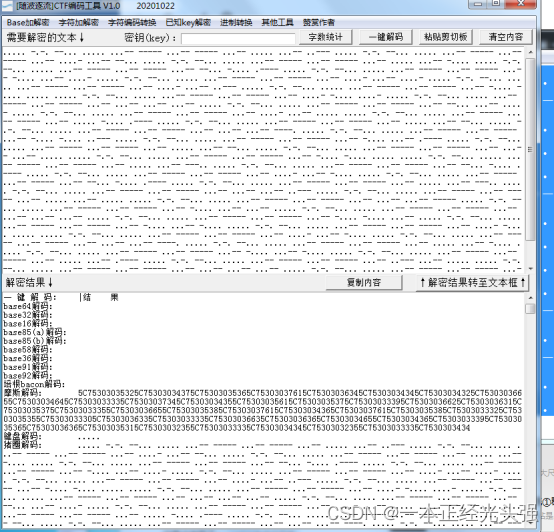

去试试,发现密文,放工具里解码

编辑

编辑

看到摩斯比较像,复制,放上去在解码,

编辑

编辑

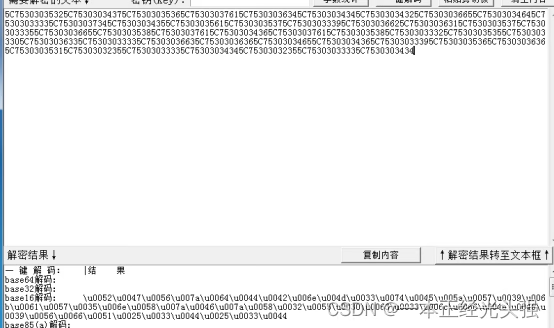

在使用在线unicode转中文,中文转unicode-BeJSON.com此网站解码

最终得到base64码

编辑

编辑

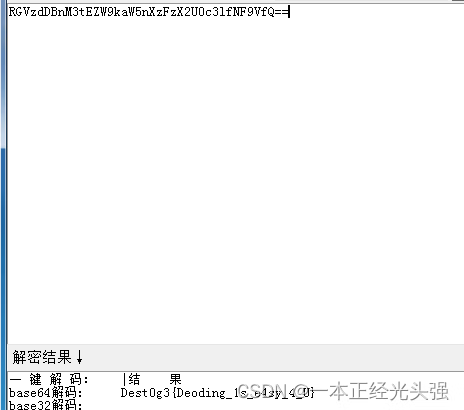

继续解码

编辑

编辑

Dest0g3{Deoding_1s_e4sy_4_U}

3. 你知道js吗

编辑

编辑

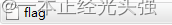

改为zip格式

编辑

编辑

编辑

编辑

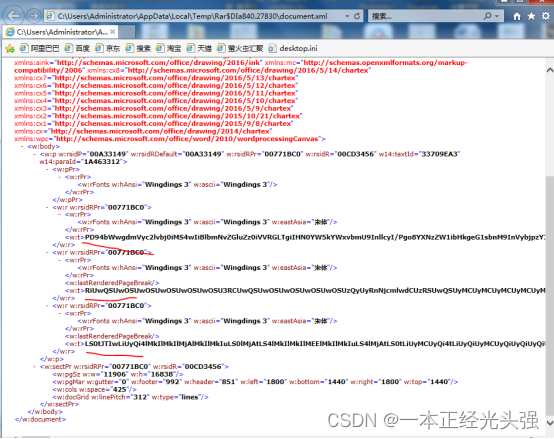

找到三串base64码,合一块使用base64解码,得到

编辑

编辑

从红线标的一直到底,在搜索URL解码

编辑

编辑

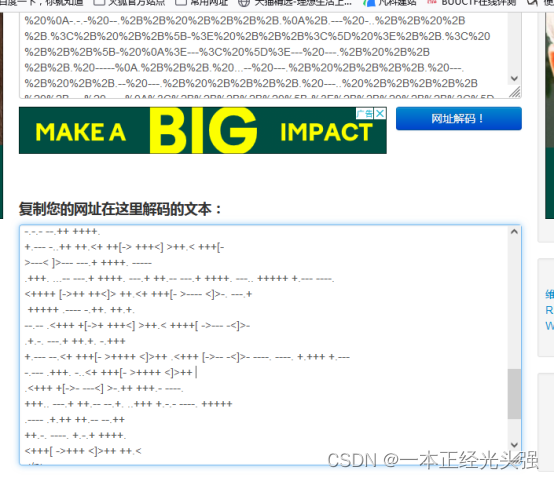

得到这么多符号,在使用Brainfuck解码得到一串数字

编辑

编辑

发现是16进制

编辑

编辑

得到flag

Dest0g3{86faca+*-c9-0a5d-4047-b702-86cb37ab77b2}

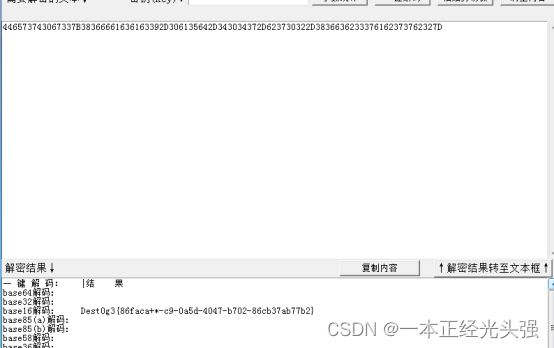

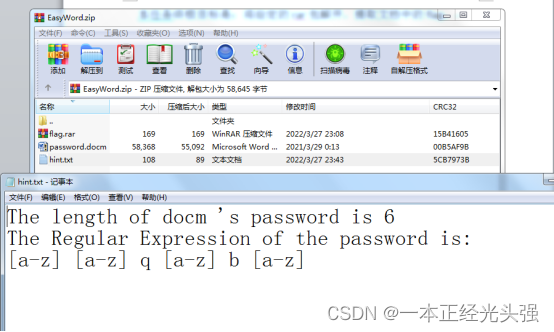

4. StrangeTraffic

数据包

编辑

编辑

随便找一组,查看数据流,从红色线开始一直到最后只取最后一段,使用base64解码

编辑

编辑

Dest0g3{31A5BEA6-F20D-F18A-E8EA-29B4F257108B}

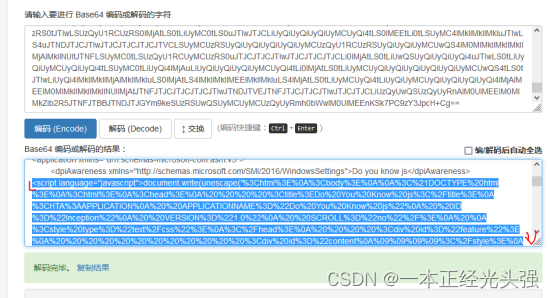

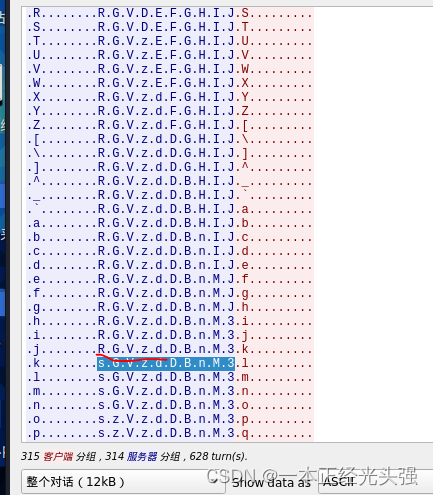

5. EasyWord

编辑

编辑

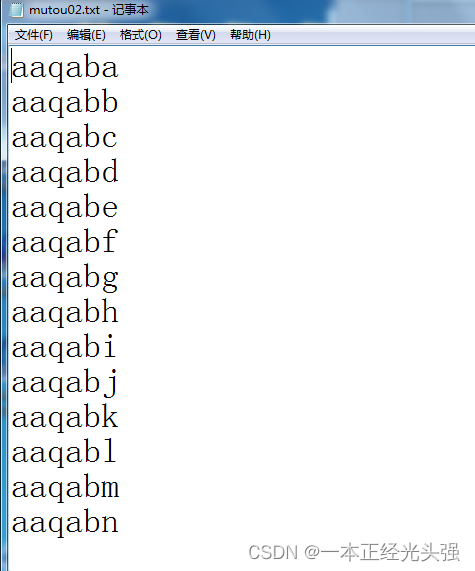

看到提示使用工具字典生成工具生成字典

编辑

编辑

编辑

编辑

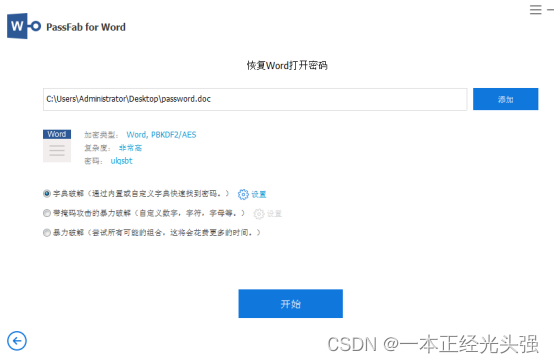

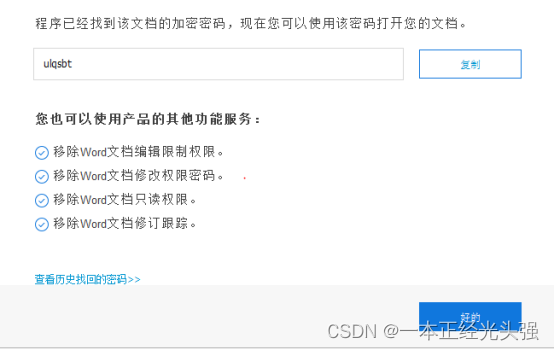

在使用此工具破开word文档

编辑

编辑

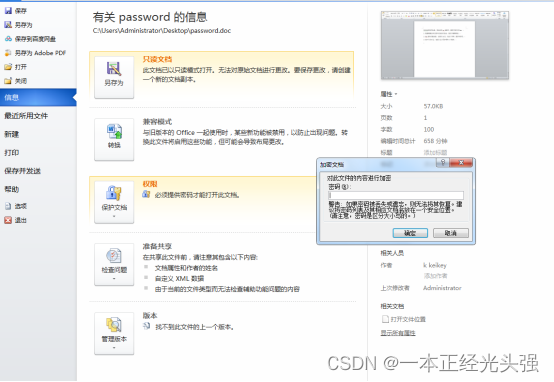

进去之后取消保护

编辑

编辑

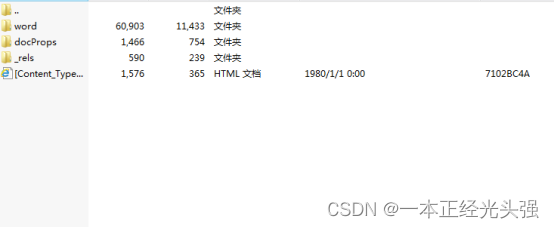

另为存文件为doc格式

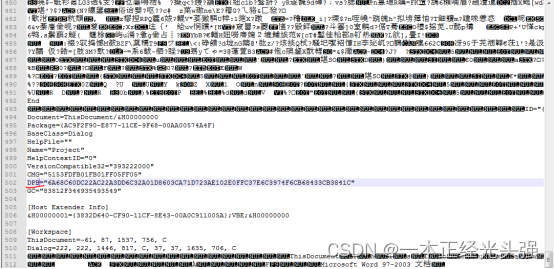

用Notepad打开

编辑

编辑

把DPB改为DPx保存

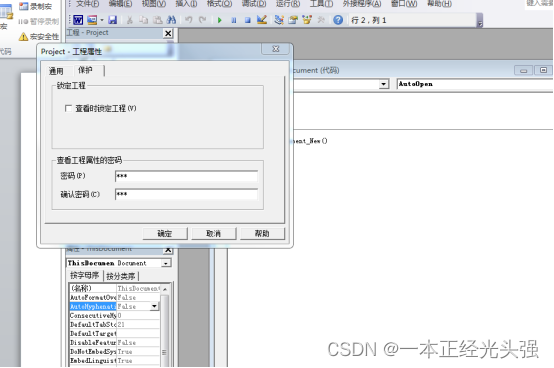

打开文件,编辑宏,点击工具Project-工程属性,密码随意

编辑

编辑

设置好之后将DPx改为DPB

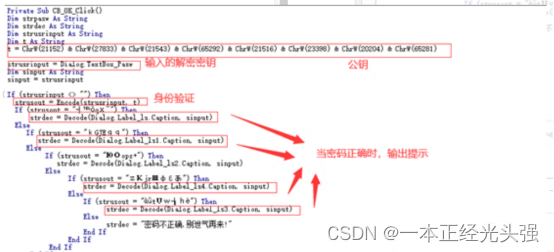

这里利用了树木佬的图

编辑

编辑

编辑

编辑

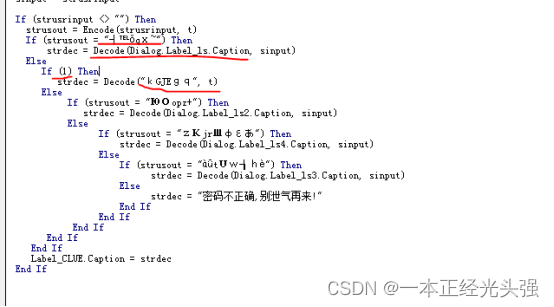

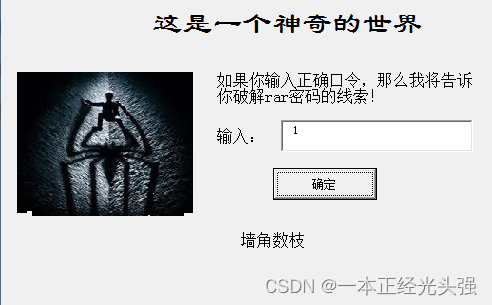

上面复制到下面,上面改为1

最终发现"zΚjrШφεあ"可行

编辑

编辑

将源码恢复编辑之前在宏输入墙角数枝

编辑

编辑

得到解压密码:两只黄鹂鸣翠柳,一行白鹭上青天

数字写下来,汉字取首字母

压缩包密码:

编辑

编辑

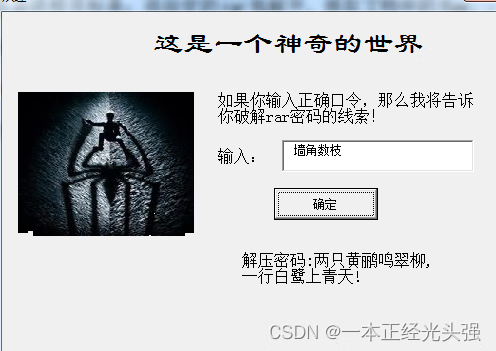

Dest0g3{VBScr1pt_And_Hashc4t_1s_g00d}

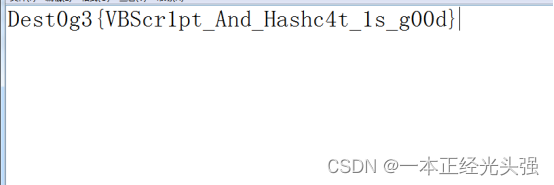

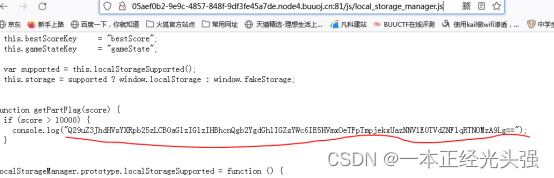

6.4096

编辑

编辑

编辑

编辑

Base64解码,

编辑

编辑

编辑

编辑

4ee7-b673-971d81f8b177}后半部分flag

编辑

编辑

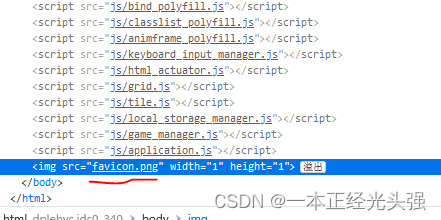

这里有个图

编辑

编辑

另为存到桌面,在拉到kali使用foremost -T 图片

编辑

编辑

编辑

编辑

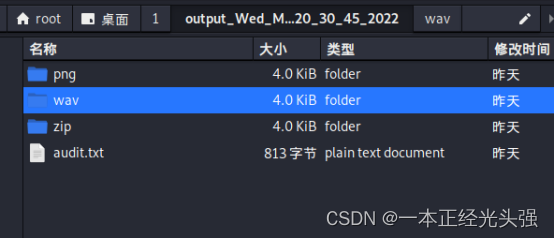

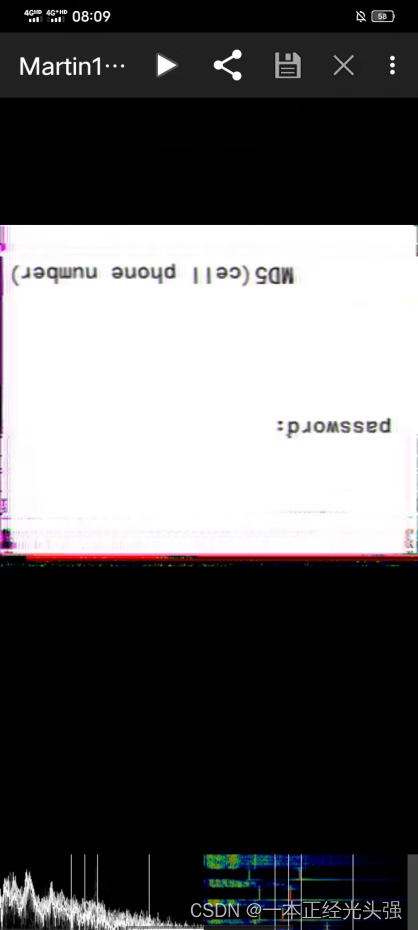

Zip有个加密图片,先去wav看看,发现有个音频,使用手机上的Robot36看看,

编辑

编辑

音频分为两部分,开头跟结尾是拨号音,中间是上图的提示

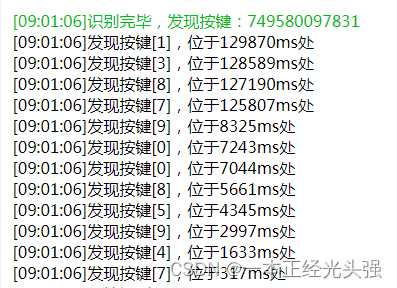

解手机音的网站

https://xiangyuecn.github.io/Recorder/assets/%E5%B7%A5%E5%85%B7-%E4%BB%A3%E7%A0%81%E8%BF%90%E8%A1%8C%E5%92%8C%E9%9D%99%E6%80%81%E5%88%86%E5%8F%91Runtime.html?jsname=teach.dtmf.decode_and_encode

编辑

编辑

根据手机号格式去掉中间的一个零,为13879085947,再根据上图提示将手机号编为MD5格式

编辑

编辑

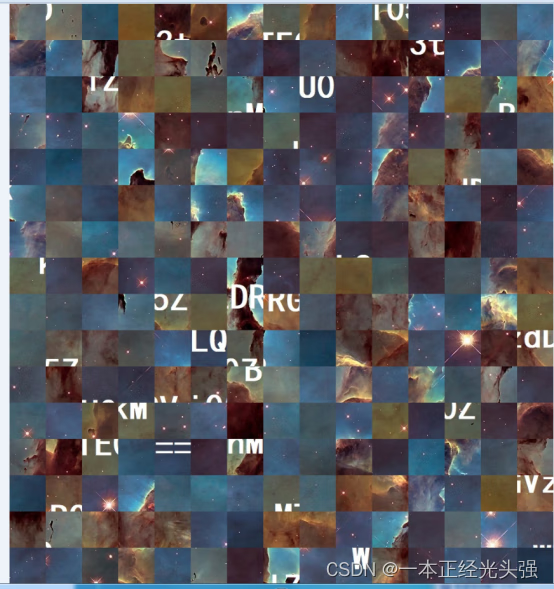

然后找到分解出来的压缩包,打开文件得到一张图片

编辑

编辑

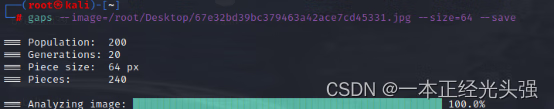

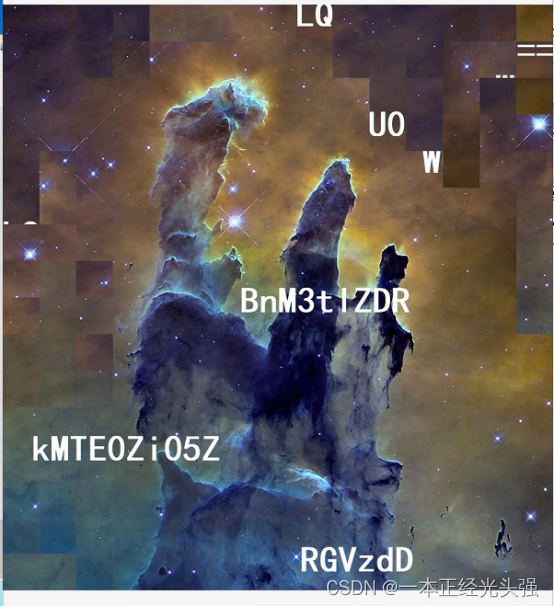

太乱了,使用kali工具复原图片

编辑

编辑

可以重新运行刷出比较完整的图

编辑

编辑

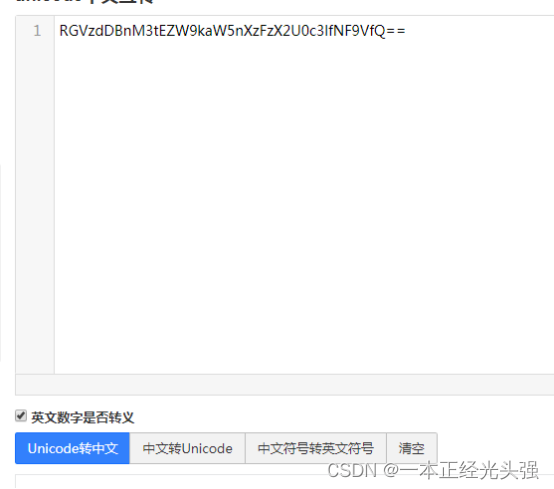

RGVzdDBnM3tIZDRkMTE0Zi05ZUOWLQ==

得到前半部分flag

Dest0g3{Hd4d114f-9eC-

与前面得到的后半部分flag合并的flag

Dest0g3{Hd4d114f-9eC-4ee7-b673-971d81f8b177}

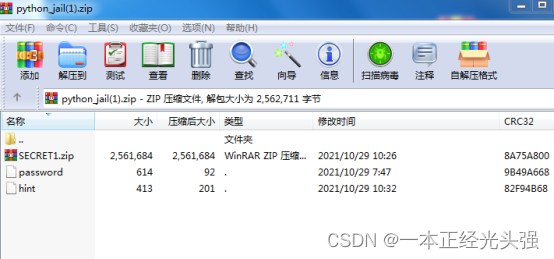

python_jail">7.python_jail

编辑

编辑

编辑

编辑

正在上传…重新上传取消

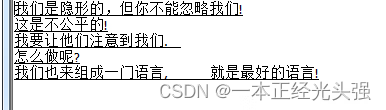

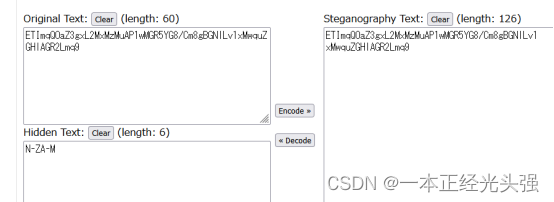

使用Unicode Steganography with Zero-Width Characters解密

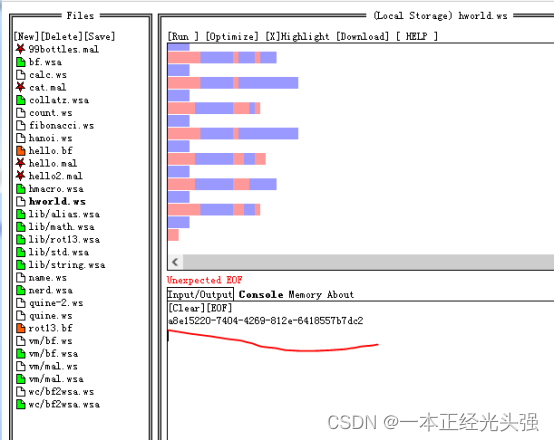

whitespace

编辑

编辑

编辑

编辑

Password得到密码拿去试试

网址:Whitelips the Esoteric Language IDE

编辑

编辑

一张图片放stegsolve里面看看

编辑

编辑

是base64码,放网站上解码的flag

flag{b5bcfc87-5ca6-43f1-b384-57d09b886ca9}

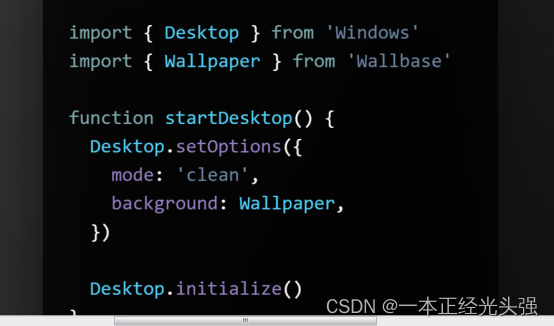

8. codegame

编辑题目给出格式修改为zip

编辑题目给出格式修改为zip

编辑

编辑

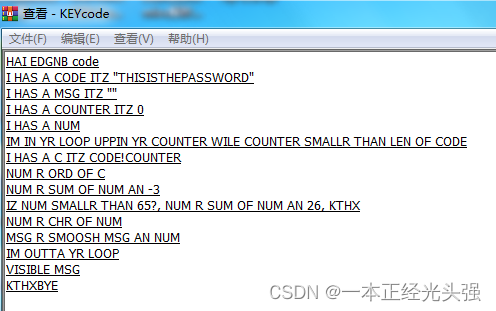

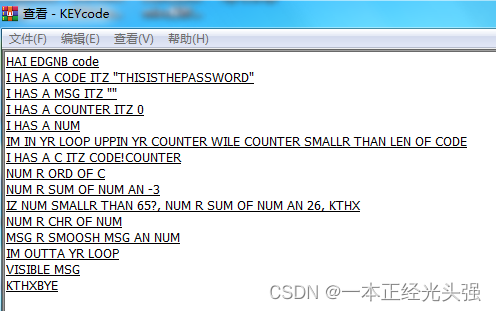

题目提示

编辑

编辑

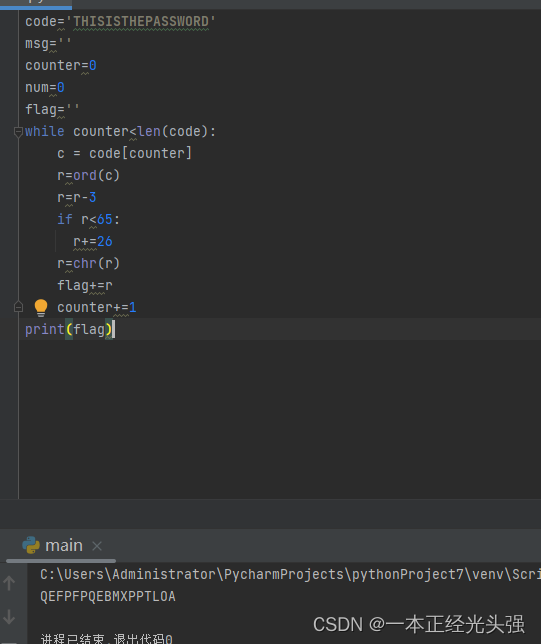

根据上面给到的提示,编一个脚本

code='THISISTHEPASSWORD'

msg=''

counter=0

num=0

flag=''

while counter<len(code):

c = code[counter]

r=ord(c)

r=r-3

if r<65:

r+=26

r=chr(r)

flag+=r

counter+=1

print(flag)

编辑

编辑

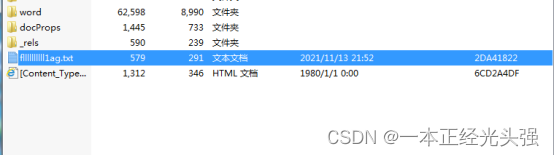

得到密码,打开加密的docx文件,打开发现有错误,可能是格式不对,改为zip格式试试

编辑

编辑

发现里面有个特别的txt文件,打开看看

编辑

编辑

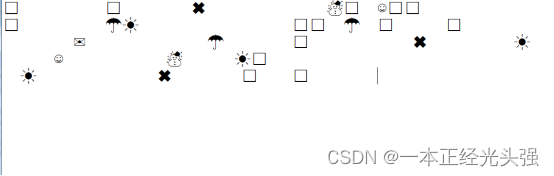

发现密文可以拉进kali,发现是emoji

网站:https://aghorler.github.io/emoji-aes/

编辑

编辑

Key就是刚才的解压密码

上面的0不行就挨个试

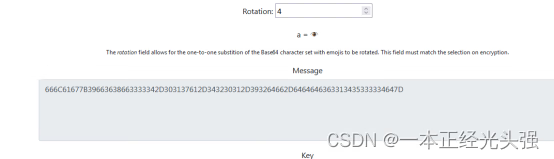

编辑

编辑

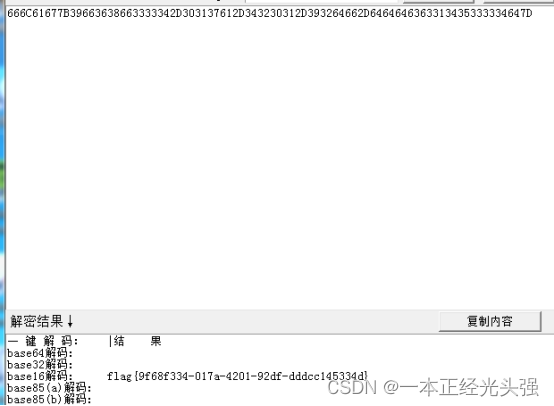

使用工具解码得flag

编辑

编辑

flag{9f68f334-017a-4201-92df-dddcc145334d}

9.被污染的二维码

编辑

编辑

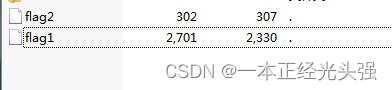

都没有后缀,都拉桌面,先看看flag1

编辑

编辑

改为png格式放kali里分解看看

编辑

编辑

编辑

编辑

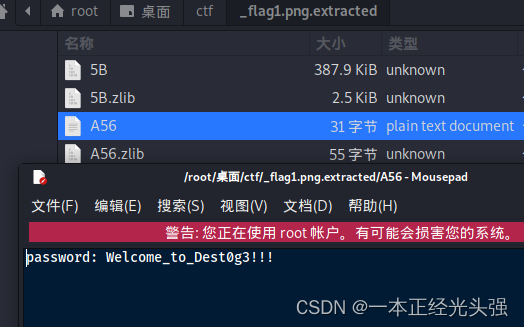

发现一个解压密码:password: Welcome_to_Dest0g3!!!

看看另一个flag2

编辑

编辑

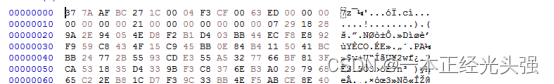

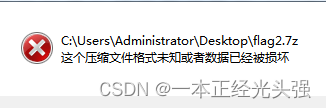

这个是7z后缀

编辑

编辑

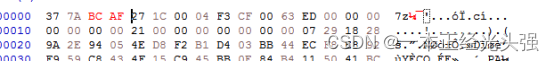

发现打不开,在网上搜索了7z后缀发现文件头AF跟BC反了,改回来

编辑

编辑

编辑

编辑

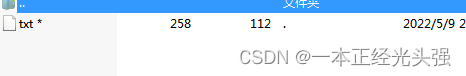

打开发现里面有个加密文档

使用刚才找到的解压密码试试

编辑

编辑

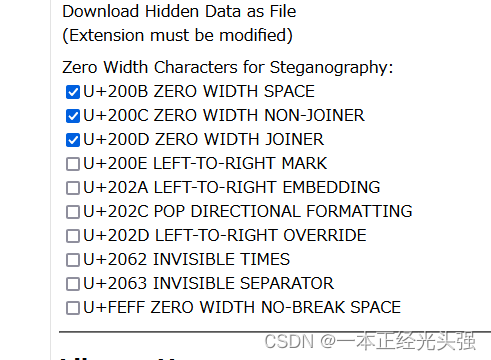

猜测有零宽存在,我们解密零宽

解密网址:http://330k.github.io/misc_tools/unicode_steganography.html

编辑

编辑

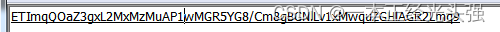

下方勾选三个

编辑

编辑

我们根据解出来的N-ZA-M猜测是rot13算法,使用rot13解密

编辑

编辑

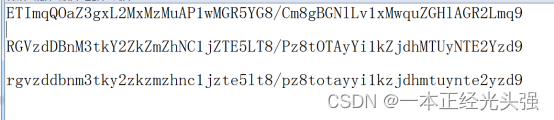

解码结果为:rgvzddbnm3tky2zkzmzhnc1jzte5lt8/pz8totayyi1kzjdhmtuynte2yzd9

手动更改为大写

编辑

编辑

使用base64解码得不完整的flag

编辑

编辑

Dest0g3{dcfdffa4-ce19-????-902b-df7a152516c7}

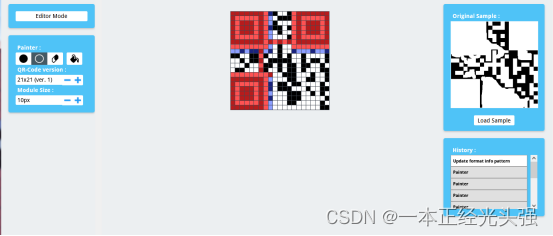

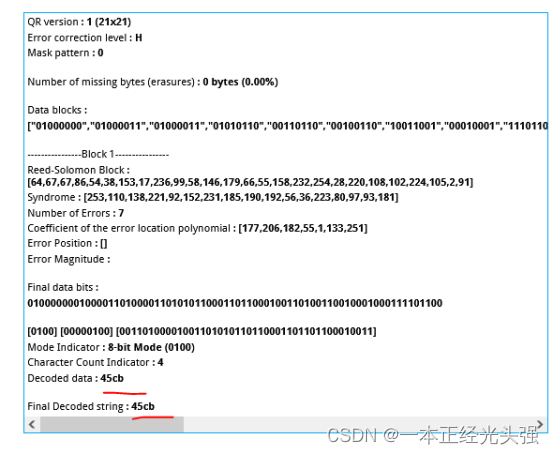

再去看看图片二维码

编辑

编辑

编辑

编辑

得到最后4位

Dest0g3{dcfdffa4-ce19-45cb-902b-df7a152516c7}

-

标签:

留言评论